Voici une petite page d’histoire sur la méthode utilisée pour contourner les protections mises en place par Nintendo dans la Wii.

Cette présentation est issue du 25th Chaos Communication Congress qui a eu lieu en fin d’année 2008 et détaille :

- l’architecture technique (dévoilant au passage un processeur caché au sein du processeur graphique)

- les mesures de sécurité prises par Nintendo

- les erreurs qui ont été commises

Passionnant :

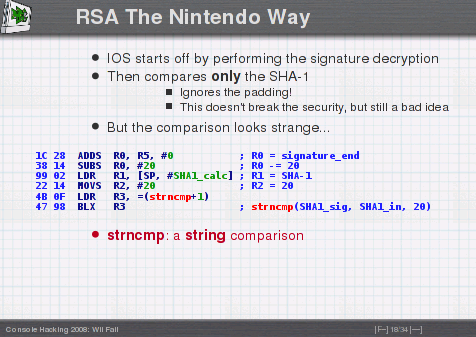

Nintendo a conçu une architecture super élégante et bien sécurisée et une erreur d’implémentation de leur vérification RSA a tout compromis :

Tout d’abord, seul le hashage SHA-1 est vérifié et non toute la signature.

Ensuite, ils ont utilisé une comparaison de chaîne sur des données binaires, résultat : dès que les données contiennent un 0, la comparaison s’arrête.

Les hackers n’avaient plus qu’à brute-forcer les données pour commencer par un 0 pour contourner la protection (il s’agit d’un hash SHA-1 dont ils forcent les premiers caractères à 0).

Vous trouverez plus de détails dans les slides de la présentation.

[ 25C3: Console Hacking 2008: Wii Fail ]

[ Les vidéos ]

Comment la sécurité de la Wii a été contournée……

Voici une petite page d’histoire sur la méthode utilisée pour contourner les protections mises en place par Nintendo dans la Wii….

Comment la sécurité de la Wii a été contournée……

Voici une petite page d’histoire sur la méthode utilisée pour contourner les protections mises en place par Nintendo dans la Wii….